WordPressのPHPのXML処理の不備によりサービス妨害(DoS)攻撃が実行される脆弱性に関する検証レポート

【概要】

WordPressに、リモートよりサービス妨害(DoS)攻撃が可能な脆弱性が発見されました。

この脆弱性は、WordPress内のPHPがXMLを処理する際の処理に不備が存在するため、リモートよりサービス妨害(DoS)攻撃を受ける問題が起こります。

これにより、攻撃者はリモートからサービス妨害(DoS)攻撃を行うことが可能になります。それにより、利用者がWebサービスに接続し難くすることが可能です。

今回、この脆弱性の再現性について検証を行いました。

【影響を受ける可能性があるシステム】

■WordPress

– WordPress 3.5から3.9.2未満のバージョン

【対策案】

WordPress.orgより、この脆弱性を修正するプログラムがリリースされています。

当該脆弱性の修正を含む最新のバージョンを適用していただくことを推奨いたします。

WordPress > 日本語

【参考サイト】

JPCERT コーディネーションセンター Weekly Report

WordPress › 日本語 « WordPress 3.9.2 セキュリティリリース

WordPress >WordPress › WordPress 3.9.2 Security Release

【検証ターゲットシステム】

Windows Server 2012 + XAMPP for Windows 1.8.3 / PHP 5.5.11 + WordPress 3.9.1日本語版

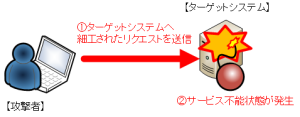

【検証概要】

攻撃者が作成した細工されたリクエストをサーバに送ることで脆弱性を利用した攻撃を行い、対象サービスを遅延させ、結果、通常の利用者からのアクセスを妨害するというものです。

これにより、サービス妨害(DoS)攻撃が可能となります。

【検証結果】

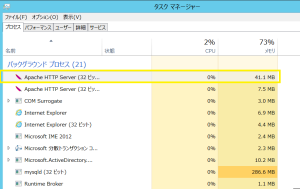

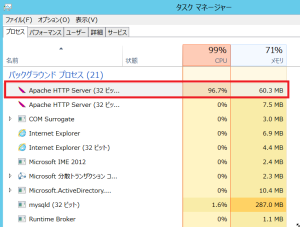

下図は、攻撃後の誘導先のコンピュータ(Windows Server 2012)のタスクマネージャです。黄線で囲まれている部分は、攻撃を実行する前のプロセスの状態です。

赤線で囲まれている部分が、リモートから攻撃者が、サービス妨害(DoS)攻撃をを実行した直後の状態が表示されています。

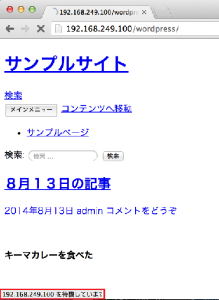

Webサービスの遅延が発生し、ページの参照が待機状態になりました。

※ 今回の検証にはWindows OSを使用していますが、Linuxなどの環境でも同様の現象を再現することが可能です。

reported by y.izumita, nao323, ntsuji